Editionen¶

Die ayedo Software Delivery Plattform wird in drei Editionen angeboten, die sich in Sicherheitsstufen und Integrationen unterscheiden. Jede Edition ist optimal auf spezifische Anforderungen und Compliance-Bedürfnisse zugeschnitten.

Public Cloud Edition¶

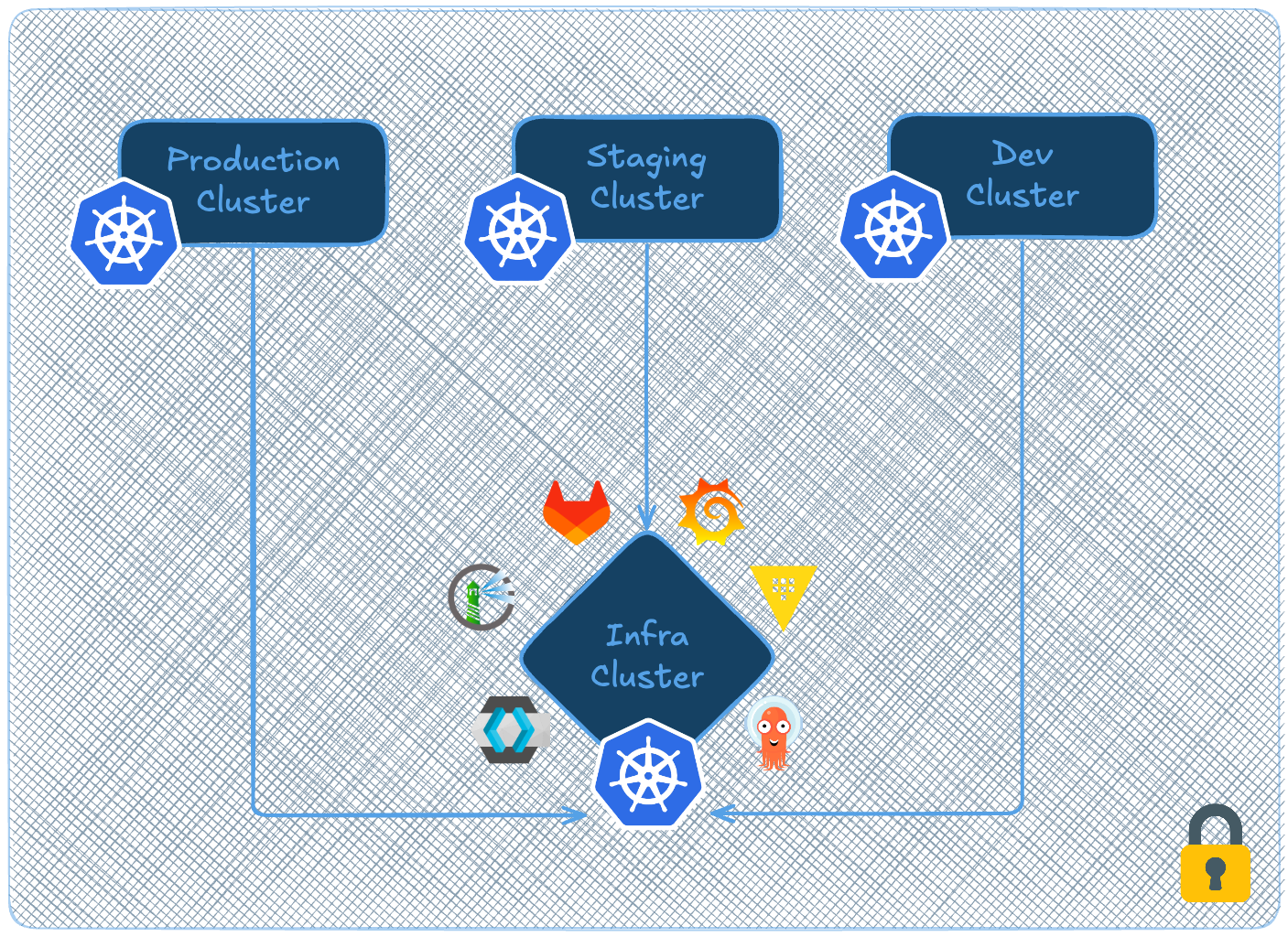

Die Public Cloud Edition ist die Einstiegsvariante für Cloud-native Teams und moderne Workloads ohne spezielle Compliance-Anforderungen.

Eigenschaften:

- 🌐 Infrastruktur: Multi-Cloud (Hetzner, AWS, Azure, GCP, OVH, Scaleway)

- 🔐 Sicherheit: Standard-Security (TLS, RBAC, Network Policies)

- 🚀 Deployment: Via Loopback Self-Service

- 🔌 Integrationen: Standard Kubernetes-APIs

- 📊 Monitoring: Basic Monitoring & Logging

- ⚡ Provisioning: Minuten

Ideal für:

- Startups und Scale-ups

- Cloud-native Entwicklungsteams

- PoC und MVPs

- Nicht-regulierte Workloads

Platform-Services:

- Cilium Networking

- VictoriaMetrics Monitoring

- VictoriaLogs Logging

- Cert-Manager für TLS

- Harbor Container Registry

- Basic Kyverno Policies

Private Cloud Edition¶

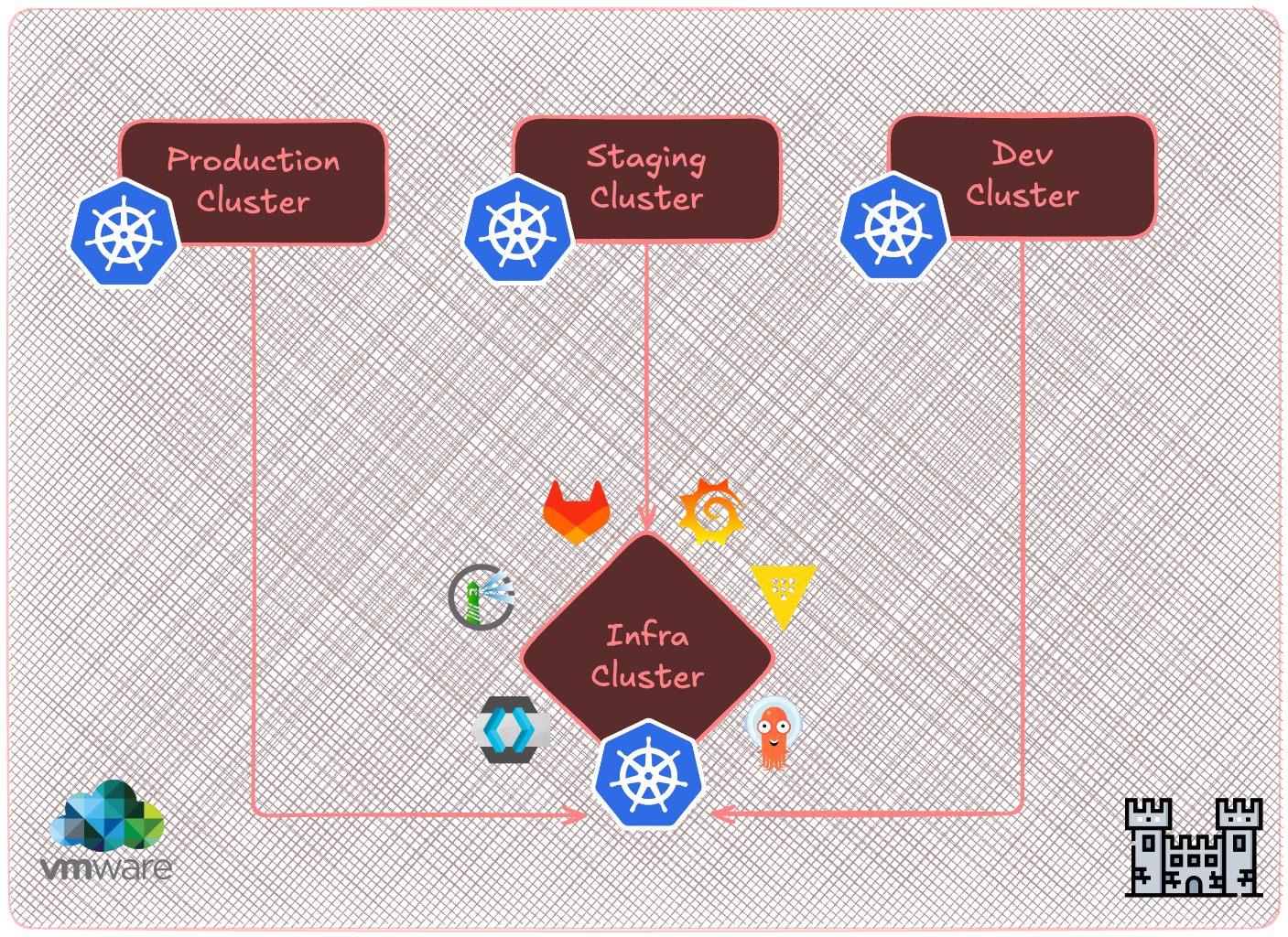

Die Private Cloud Edition bietet erhöhte Sicherheit für Unternehmen mit eigener Infrastruktur und erweiterten Compliance-Anforderungen.

Eigenschaften:

- 🏢 Infrastruktur: On-Premises, dedizierte VMs, Bare Metal

- 🔐 Sicherheit: Enhanced Security (mTLS, Pod Security Standards, Policy Enforcement)

- 🎛️ Deployment: k3s-basiert via Polycrate

- 🔌 Integrationen: LDAP/AD, interne PKI, Backup-Systeme

- 📊 Monitoring: Advanced Monitoring mit Audit Logging

- 🔒 Compliance: GDPR, grundlegende BSI-Anforderungen

- ⚡ Provisioning: 1-2 Stunden

Ideal für:

- Mittelständische Unternehmen

- Regulierte Branchen (Healthcare, Finance)

- On-Premises-Anforderungen

- Datenschutz-kritische Workloads

Zusätzliche Features:

- Air-gap Installation möglich

- Volle Kontrolle über Netzwerk und Storage

- Integration mit bestehender IT-Infrastruktur

- Custom Zertifikate und PKI

- Erweiterte Network Policies

- Secrets Management mit Vault

Platform-Services:

- Alle Services der Public Cloud Edition

- Keycloak für Enterprise SSO

- HashiCorp Vault für Secrets Management

- External Secrets Operator

- Erweiterte Kyverno Policy-Sets

- Velero Backup & Disaster Recovery

- Flux oder ArgoCD für GitOps

Deployment mit Polycrate:

# workspace.poly - Private Cloud Setup

name: private-cloud-prod

blocks:

- name: k8s

from: cargo.ayedo.cloud/ayedo/linux/k8s

inventory:

from: baremetal

config:

cluster_name: private-prod

cluster_ip_detection:

enabled: true

init:

restart_nodes: true # nach erster installation auf false setzen.

oidc:

enabled: true

issuer_url: "https://id.example.com/application/o/k8s/"

client_id: "k8s-production"

k3s:

token: myToken

private_registries:

enabled: true

# Siehe: https://docs.k3s.io/installation/private-registry

content:

mirrors:

registry.example.com:

endpoint:

- "https://registry.example.com:443"

# config:

# ...

# ...

ansible_host_groups:

controlplane: k8s_controlplane

worker: k8s_worker

debug: True

Enterprise Cloud Edition¶

Die Enterprise Cloud Edition ist die Hochsicherheitsvariante für kritische Infrastruktur und maximale Compliance-Anforderungen.

Eigenschaften:

- 🏭 Infrastruktur: Dedizierte, isolierte Umgebungen

- 🔐 Sicherheit: Maximum Security (Zero Trust, Hardware Security Modules, Intrusion Detection)

- 🎯 Deployment: Vollständig managed via ayedo

- 🔌 Integrationen: Enterprise SSO (SAML, OIDC), SIEM, externe Audit-Systeme

- 📊 Monitoring: Enterprise Observability mit vollständiger Audit-Nachverfolgbarkeit

- 🔒 Compliance: BSI IT-Grundschutz, NIS2, ISO 27001, branchenspezifische Standards

- ⚡ Provisioning: Individuell geplant

- 🛡️ Support: Dedicated Support mit SLA

Ideal für:

- Großunternehmen und Konzerne

- Kritische Infrastruktur (KRITIS)

- Höchste Compliance-Anforderungen (Behörden, Banken, Versicherungen)

- Multi-Cluster-Deployments

Zusätzliche Security-Features:

- Hardware Security Modules (HSM) Integration

- Intrusion Detection System (IDS) mit Falco

- Zero Trust Network Architecture

- Network Segmentation mit Cilium

- Runtime Security Scanning

- Security Information and Event Management (SIEM) Integration

- Compliance as Code mit erweiterten Kyverno Policies

Zusätzliche Enterprise-Features:

- Dedizierte ayedo-Engineers für Setup und Betrieb

- Custom Compliance-Reports (BSI, NIS2, ISO 27001)

- Regelmäßige Penetration Tests und Security Audits

- Disaster Recovery mit garantiertem RTO/RPO

- Multi-Region Failover

- Individuelles Change Management

- 24/7 Premium Support mit dedizierten Ansprechpartnern

- Quartalsweise Architecture Reviews

Platform-Services:

- Alle Services der Private Cloud Edition

- Erweiterte Monitoring-Stack mit 99,99% Uptime

- Compliance-Dashboard

- Automated Compliance Reporting

- Multi-Cluster Management

- Service Mesh (Cilium oder Istio)

- Advanced Threat Protection

- Data Loss Prevention (DLP)

Compliance-Unterstützung:

- BSI IT-Grundschutz: Vollständige Dokumentation und technische Umsetzung

- NIS2: Incident Response, Risikomanagement, Supply Chain Security

- ISO 27001: ISMS-Integration, Audit-Support

- GDPR: Data Protection Impact Assessment (DPIA), Datenschutz-Folgenabschätzung

- Branchenspezifisch: BAIT, MaRisk, KRITIS-Verordnung

Managed Services:

- Proaktives Monitoring und Incident Response

- Regelmäßige Sicherheitsupdates und Patches

- Kapazitätsplanung und Performance-Optimierung

- Backup-Management mit Disaster Recovery Tests

- Dokumentation und Runbooks

- Training und Knowledge Transfer

Vergleich der Editionen¶

| Aspekt | Public Cloud | Private Cloud | Enterprise Cloud |

|---|---|---|---|

| Infrastruktur | Multi-Cloud | On-Premises/Hybrid | Dediziert |

| Security Level | Standard | Enhanced | Maximum |

| Compliance | Basic | GDPR, BSI Basis | BSI, NIS2, ISO 27001 |

| Deployment | Loopback | Polycrate (k3s) | Fully Managed |

| SSO Integration | ✓ | ✓ | ✓ |

| Audit Logging | Basic | Advanced | Enterprise |

| Multi-Factor Auth | ✓ | ✓ | ✓ (incl. Hardware Token) |

| Air-gap Support | ✗ | ✓ | ✓ |

| HSM Integration | ✗ | Optional | ✓ |

| IDS/IPS | ✗ | Optional | ✓ (Falco) |

| SIEM Integration | ✗ | Optional | ✓ |

| Service Mesh | ✗ | Optional | ✓ |

| Dedicated Support | ✗ | Optional | ✓ (24/7) |

| SLA | 99,95% | 99,95% | 99,99% |

| Provisioning | Minuten | 1-2 Stunden | Geplant |

| Compliance Reports | ✗ | On Request | Automatisch |

| Penetration Tests | ✗ | On Request | Quartalsweise |

| Disaster Recovery | Basic | Advanced | Enterprise (RTO/RPO) |

Sicherheitsstufen im Detail¶

Standard Security (Public Cloud)¶

Netzwerksicherheit:

- TLS 1.3 für alle Verbindungen

- Kubernetes RBAC

- Basic Network Policies

- Ingress-Controller mit TLS-Terminierung

Identity & Access:

- OIDC-Integration

- MFA via TOTP

- Basic Role-Based Access Control

Compliance:

- GDPR-Grundlagen

- Verschlüsselung at rest und in transit

- Basic Audit Logging

Enhanced Security (Private Cloud)¶

Netzwerksicherheit:

- mTLS für Service-to-Service-Kommunikation

- Erweiterte Network Policies (L7)

- Egress-Filterung

- Private Netzwerk-Segmentierung

Identity & Access:

- LDAP/Active Directory Integration

- MFA mit mehreren Methoden (TOTP, WebAuthn)

- Fine-grained RBAC

- Just-in-Time Access via Vault

Compliance:

- GDPR-konform

- BSI IT-Grundschutz (Basis)

- Pod Security Standards

- Erweiterte Audit Logs mit Retention

Maximum Security (Enterprise Cloud)¶

Netzwerksicherheit:

- Zero Trust Network Architecture

- Service Mesh mit mTLS

- Network Microsegmentation

- IDS/IPS mit Falco

- DDoS Protection

Identity & Access:

- Enterprise SSO (SAML, OIDC)

- Hardware Token Support

- Privileged Access Management (PAM)

- Attribute-Based Access Control (ABAC)

- Session Recording

Compliance:

- BSI IT-Grundschutz (vollständig)

- NIS2-konform

- ISO 27001-zertifizierbar

- Branchenspezifische Standards

- Automated Compliance Monitoring

- Continuous Compliance Reporting

Threat Protection:

- Runtime Security Scanning

- Container Image Signing (Notary)

- Vulnerability Management

- SIEM Integration

- Automated Incident Response

Migrations-Pfade¶

Von Public zu Private Cloud¶

Migrationsschritte:

- Cluster in Private Cloud aufsetzen (k3s via Polycrate)

- Velero Backup aus Public Cloud erstellen

- Velero Restore in Private Cloud

- DNS umstellen nach erfolgreicher Migration

- Public Cloud Cluster dekommissionieren

Dauer: 1-2 Tage (inkl. Testing)

Von Private zu Enterprise Cloud¶

Migrationsschritte:

- Enterprise Cloud Cluster mit ayedo Engineers planen

- Security Hardening auf Ziel-Cluster

- Compliance-Konfiguration (BSI, NIS2, ISO 27001)

- Multi-Phase Migration mit Blue-Green Deployment

- Compliance-Audit nach Migration

Dauer: 2-4 Wochen (inkl. Compliance-Setup)

Entscheidungshilfe¶

Welche Edition ist die richtige?

Wählen Sie Public Cloud, wenn: - Sie schnell starten wollen - Keine speziellen Compliance-Anforderungen bestehen - Sie Cloud-native Workloads betreiben - Kosten optimiert werden sollen

Wählen Sie Private Cloud, wenn: - Sie On-Premises bleiben müssen - GDPR-Compliance erforderlich ist - Sie mehr Kontrolle über Infrastruktur benötigen - Air-gap Deployments erforderlich sind

Wählen Sie Enterprise Cloud, wenn: - Sie kritische Systeme betreiben (KRITIS) - Höchste Sicherheitsanforderungen bestehen - BSI IT-Grundschutz, NIS2 oder ISO 27001 erforderlich sind - Dedicated Support mit SLA benötigt wird - Compliance-Reporting automatisiert werden soll

Kontakt¶

Für weitere Informationen zu den Editionen und individuelle Beratung:

- E-Mail: hello@ayedo.de

- Website: ayedo.de

- Loopback: loopback.cloud (Public Cloud)

Weiterführende Dokumentation¶

- Kubernetes Distribution - Die technische Basis

- Features - Platform-Services im Detail

- Compliance - Compliance-Dokumentation

- Best Practices - Empfohlene Vorgehensweisen